Tấn công Sybil luôn là những rủi ro mà mọi nhà nhà đầu tư có thể gặp phải khi thực hiện các giao dịch trên thị trường Crypto. Vậy mức độ “tàn phá” của Sybil như thế nào đối với các Blockchain? Sybil Attack sẽ tấn công thông qua hình thức nào? Để hiểu rõ hơn về Sybil là gì cũng như các thông tin liên quan, hãy cùng Giavang.com tìm hiểu ngay bài viết giải đáp sau đây nhé!

Mục Lục

Tấn công Sybil là gì?

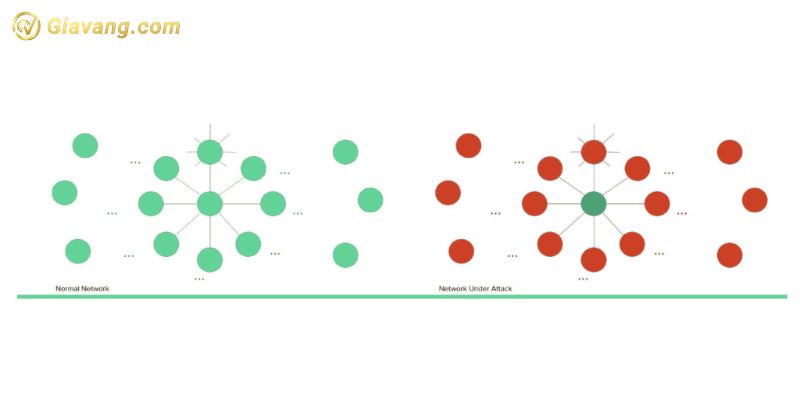

Sybil (tấn công mạo nhận) là một hình thức tấn công vào các mạng lưới ngang hàng (peer network). Khi đó, các hacker sẽ vận hành nhiều node (nút) để thiết lập nên các tài khoản giả mạo nhằm kiểm soát mạng để phá vỡ các tính năng cốt lõi của hệ thống. Mọi thông tin liên quan đến tài sản Crypto của người dùng cũng sẽ bị rò rỉ từ đây.

- Ellipsis (EPS) là gì? Nên đầu tư vào EPS coin hay không?

- Liệu Btcst coin có đang bị định giá quá cao hay không?

- Aptos (APT) là gì? Cách lưu trữ đồng Aptos Token (APT)

- Blockstack (STX) là gì? Tiềm năng đầu tư của STX Coin trong tương lai

Thuật ngữ “Sybil” có nguồn gốc từ một cuốn sách cùng tên của Flora Schreiber. Khi đó, tác giả đã kể về một người phụ nữ mang tên Sybil Dorsett mắc chứng rối loạn đa nhân cách. Sau đó, Sybil Attack mới dẫn được ứng dụng trong các lĩnh vực khoa học máy tính bởi Brian Zill.

Tấn công Sybil hiện có 2 hình thức tấn công cơ bản là:

- Tấn công trực tiếp xảy ra khi các nút trung thực (honest node) chịu ảnh hưởng trực tiếp từ các nút Sybil.

- Tấn công gián tiếp xảy ra khi các nút honest node chịu tấn công từ một nút trung thực khác dưới sự ảnh hưởng của Sybil.

Các hình thức tấn công Sybil trong Crypto

Vì Sybil attack sở hữu nhiều biến thể khác nhau nên hình thức tấn công của chúng cũng rất đa dạng. Đơn giản là một cá nhân nào đó tạo nhiều tài khoản mạng xã hội khác nhau với nhiều mục đích xấu tạo nên các lượt truy cập giả làm website bị sập. Hai hình thức tấn công Sybil chính trên thị trường Crypto là:

Tấn công 51%

Hacker sẽ tận dụng các hình thức Sybil nhằm kiểm soát một nửa (từ 51% trở lên)/tổng tỷ lệ băm (hash rate) hoặc các sức mạnh tính toán của mạng lưới. Hình thức tấn công này khiến cho hệ thống của các blockchain bị gián đoạn. Thậm chí, nhiều giao dịch có thể bị sửa đổi các thứ tự giao dịch, ngăn chặn việc xác nhận các giao dịch có liên quan.

Khả năng người dùng bị các hacker trục lợi khi các giao dịch bị đảo ngược là điều có thể xảy ra. Vì khi đảo ngược giao dịch, những tình trạng chi tiêu gấp đôi (double-spending) hoàn toàn có thể xảy ra. Hệ thống tiền kỹ thuật số có thể bị sụp đổ hoàn toàn nếu không có những giải pháp ngăn chặn kịp thời.

Kiểm soát mạng lưới hoặc DAO

Nhiều hacker còn tấn công Sybil bằng cách thiết lập nên nhiều tài khoản giả mạo hoặc những bot để có thể tham gia các biểu quyết on-chain trên các nền tảng blockchain và DAO cụ thể như sau:

- Đối với blockchain: Hacker sẽ thực hiện các quyền kiểm soát mạng lưới cũng như triển khai các giao dịch giả mạo. Nhiều trường hợp, hacker còn tấn công trực tiếp đến các giao dịch hiện đang được diễn ra trên hệ thống này nhằm mục đích trục lợi.

- Đối với DAO: Hacker có thể chiếm quyền kiểm soát DAO nhằm thao túng các kết quả biểu quyết hoặc thực hiện các giao dịch nhằm trục lợi từ các hoạt động phân phối phần thưởng từ người dùng. Cụ thể là lợi dụng lợi dụng cơ chế Quadratic Funding.

Những cuộc tấn công Sybil nổi bật

Vụ tấn công Sybil mới nhất trên thị trường DeFi chính là vụ việc được thực hiện bởi hai anh em nhà Macalinao. Họ đã tạo nên 11 tài khoản để xây dựng nên các dự án trên hệ thống Solana với con số lên đến 7.5 tỷ USD TVL (Total value locked) giả trên hệ sinh thái này.

Hành động này khiến cho các con số TVL giả tăng cao đưa Solana trở lại vị trí top đầu của blockchain. Bên cạnh đó, vụ việc tấn công mạo nhận cũng khá hot chính là việc Tor network bị hacker kiểm soát 1/4 các nút trên mạng lưới, làm giảm bảo mật.

Vào tháng 5/2018, Bitcoin Gold với cơ chế đồng thuận mới Equihash-BTG cũng đã từng gặp phải các cuộc tấn công này. Đây cũng chính là nguyên nhân dẫn đến tổn thất 18 triệu USD giá trị Bitcoin Gold.

Tác động của Sybil Attack

Theo đánh giá từ các chuyên gia, sự tấn công của Sybil luôn mang đến nhiều hệ lụy nghiêm trọng cho các mạng lưới blockchain hoặc DAO. Đáng kể đến là những hậu quả như sau:

- Mất quyền kiểm soát: Khi hacker sử dụng các cơ chế tấn công mạo nhận, nhiều tài khoản giả mạo sẽ được hình thành. Thông qua các tài khoản này, hacker sẽ bắt đầu thực hiện các hoạt động chiếm quyền kiểm soát mạng nhằm mục đích gian lận/phá hủy mạng lưới.

- Thao túng và gây thiệt hại tài chính: Hacker có thể dễ dàng thao túng các quyết định ngay trong các mạng lưới Blockchain và DAO. Một khi sự bất đồng quan điểm xảy ra trong cộng đồng sẽ gây nên nhiều thiệt hại tài chính đối với tổ chức và người dùng.

- Phá vỡ tính toàn vẹn của hệ thống: Tính toàn vẹn của hệ thống có thể bị phá vỡ bởi các cuộc tấn công mạo nhận này. Vì khi đó những giao dịch giả mạo hay những thay đổi dữ liệu trên các Blockchain sẽ xảy ra thường xuyên.

- Mất độ uy tín: Điểm tin cậy của người dùng có thể bị mất đi khi Sybil Attack xảy ra trên blockchain hoặc DAO.

Cách phòng tránh tấn công Sybil Attack

Để có thể phòng tránh cũng như ngăn chặn được sự tấn công của các Sybil. Mọi đối tượng người dùng cũng như các tổ chức có thể cân nhắc thực hiện theo các cách thức sau đây.

Dùng cơ chế đông thuận Proof of Stake

Cơ chế này sẽ giúp hệ thống có thể giảm thiểu được các tình trạng tấn công mạo nhận đến từ các hacker. Khi đó, Proof of Stake sẽ yêu cầu node/validator stake một khoản Token nhất định để tham gia vào các quá trình vận hành mạng lưới. Nếu validator xuất hiện các hành vi gian lận thì mặc nhiên toàn bộ số Token đó sẽ bị tịch thu.

Dĩ nhiên, nếu cuộc tấn công này thực hiện thành công thì chắc chắn tổng chi phí sẽ vượt xa các phần thưởng ban đầu.

Sử dụng Soulbound Token (SBT)

SBT là những token hoàn toàn không có thể chuyển nhận được và chúng chỉ có thể được mint từ một ví này sang ví khác. Có thể đánh giá đây là một trong những mảnh ghép để thực hiện các kế hoạch DeSoc từ các Vitalik Buterin.

Bằng chứng cổ phần (PoS)

Phương thức này sẽ thay thế cho các Proof of Work, Proof of Stake (PoS). Chúng sẽ yêu cầu bạn phải đặt cọc tiền thay vì phải sử dụng các cách thức tính toán có liên quan. Có thể nhận thấy, PoW có vẻ chiếm nhiều ưu thế nhưng PoS lại được sử dụng phổ biến nhất trên các mạng lưới Blockchain.

Hệ thống này được thiết lập bởi thời gian đặt cọc, các yếu tố ngẫu nhiên để chọn người xác nhận tương thích. PoS có thể cải thiện được các tính năng bảo mật.

Chọn node của một vài blockchain Proof of Authority

Với các DAO, bạn có thể cân nhắc áp dụng các phương thức trao quyền lực cho các thành viên khác nhau. Trong đó, sẽ có một số thành viên sở hữu sức ảnh hưởng lớn hơn và có nhiều quyền lực cao hơn thường dựa vào danh tiếng. Bên cạnh đó, các cấp độ cũng có thể được phân chia dựa trên mức độ danh tiếng.

Trong một số trường hợp, chúng ta vẫn có thể tận dụng cơ chế Gitcoin Passport để giảm thiểu các cuộc tấn công mạo nhận. Cơ chế này giúp người dùng dễ dàng xác thực được danh tính một cách nhanh chóng nhất. Những ai không xác thực sẽ ít quyền bầu chọn hơn. Từ đó, những cuộc tấn công mạo nhận cũng sẽ dần giảm bớt.

Hy vọng những kiến thức mà Giavang.com cung cấp sẽ mang đến cho bạn nhiều kiến thức cần thiết nhất liên quan đến các cuộc tấn công Sybil.

Xem thêm

![[Cập nhật] Lãi suất ngân hàng ACB mới nhất. So sánh lãi suất ngân hàng hiện nay 21 Lãi suất ngân hàng ACB 2023](https://giavang.com/wp-content/uploads/2023/02/lai-suat-ngan-hang-acb-120x86.jpg)