Oracle Attack là một thuật ngữ khá quen thuộc đối với nhiều chuyên gia khi nó thường liên quan đến việc thao túng thông tin do oracle cung cấp. Mục đích của hành vi này là nhằm đánh lừa hợp đồng thông minh hoặc các DApp. Để hiểu rõ chi tiết hơn về các cuộc tấn công Oracle cũng như tác động của Oracle Attack đến bảo mật DeFi, hãy cùng Giavang.com tìm hiểu bài viết sau.

Mục Lục

Oracle Attack là gì?

Oracle Attack là một dạng tấn công mạng lợi dụng các lỗ hổng trong hệ thống để khai thác thông tin nhạy cảm, từ đó thực hiện các cuộc tấn công lớn hơn như triển khai phần mềm tống tiền, đánh cắp hoặc phá hủy dữ liệu. Hình thức tấn công này dựa trên việc khai thác phản hồi của hệ thống dù là thông báo lỗi hay sự khác biệt về thời gian xử lý để dần thu thập dữ liệu quan trọng.

Đặc biệt trong blockchain, tấn công Oracle nhắm vào các nguồn dữ liệu bên ngoài (oracle), vốn cung cấp thông tin cho hợp đồng thông minh và ứng dụng phi tập trung (DApp). Bằng cách thao túng nguồn dữ liệu này, kẻ tấn công có thể thay đổi giá trị đầu vào, đánh lừa hợp đồng thông minh và gây ra hậu quả nghiêm trọng, từ trục lợi tài chính đến làm gián đoạn hoạt động của hệ thống phi tập trung.

Ví dụ về cuộc tấn công Oracle

- Tấn công Synthetix (12/2019): Tin tặc thao túng giá oracle làm mờ ranh giới giữa dữ liệu giá trên chuỗi và ngoài chuỗi.

- Tấn công Harvest Finance: Kẻ tấn công sử dụng cho vay nhanh để thao túng giá USDC trong nhóm Curve, sau đó khai thác chênh lệch giá để thu lợi nhuận.

- Tấn công bZx: Tin tặc lợi dụng lỗ hổng tạo vị thế thế chấp dưới mức để thu lợi 370.000 USD nhưng gây thiệt hại 620.000 USD cho nhóm cho vay.

=> Những vụ tấn công này cho thấy rủi ro khi phụ thuộc vào dữ liệu oracle và nhấn mạnh tầm quan trọng của bảo mật trong tài chính phi tập trung.

Phân loại Oracle Attack

Price Manipulation (Thao túng giá)

Trong bối cảnh tài chính phi tập trung (DeFi), kẻ tấn công có thể thao túng các oracle giá để cung cấp dữ liệu giá sai lệch. Điều này có thể bị lợi dụng để thực hiện các giao dịch có lợi nhuận hoặc gây ra thanh lý tài sản trên các nền tảng cho vay.

Làm giả dữ liệu bên ngoài

Kẻ tấn công có thể xâm nhập vào nguồn dữ liệu hoặc kênh truyền tải để chèn thông tin sai lệch vào nguồn cấp dữ liệu oracle. Chẳng hạn, chúng có thể giả mạo dữ liệu thời tiết trong hợp đồng thông minh bảo hiểm nhằm gian lận và trục lợi từ các yêu cầu bồi thường.

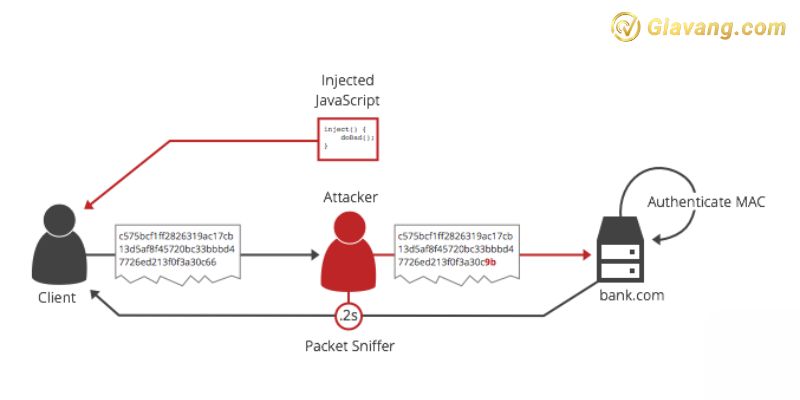

Padding Oracle Attacks

Tấn công padding oracle nhắm vào các hệ thống mã hóa sử dụng thuật toán mã khối (block cipher) ở chế độ như CBC (Cipher Block Chaining). Kẻ tấn công có thể điều chỉnh dữ liệu đã mã hóa (ciphertext) và theo dõi phản hồi của hệ thống để xác định xem phần đệm có hợp lệ hay không.

Thông tin này giúp chúng giải mã dữ liệu hoặc thậm chí tạo ra các tin nhắn đã mã hóa hợp lệ mà không cần biết khóa mã hóa. Một trong những trường hợp điển hình của cuộc tấn công này là BEAST (Browser Exploit Against SSL/TLS), được sử dụng để khai thác lỗ hổng trong mã hóa SSL/TLS.

Tấn công theo thời gian của Oracle

Kẻ tấn công có thể lợi dụng lỗ hổng của hợp đồng thông minh phụ thuộc vào thời gian bằng cách cung cấp dấu thời gian bị thao túng thông qua oracle. Hành động này có thể làm gián đoạn quá trình thực thi các hàm dựa trên thời gian gây ra sai lệch trong hoạt động của hợp đồng thông minh và tạo cơ hội khai thác hệ thống.

Tác động của Oracle Attack đến bảo mật DeFi

Sự hiện diện của Oracle Attack gây nên nhiều vấn đề nghiêm trọng đến cơ chế bảo mật DeFi như sau:

- Nguy cơ phá sản giao thức: Việc thao túng Oracle có thể tạo ra các vị thế nợ bất lợi, khiến giá trị tài sản thế chấp thấp hơn số nợ. Điều này buộc các nhà cung cấp thanh khoản phải chịu lỗ, do người đi vay không có động lực trả nợ.

- Thất bại kinh tế: Các đồng tiền ổn định thuật toán và token rebase có thể mất giá trị nếu Oracle cung cấp dữ liệu sai về biến động giá.

- Ảnh hưởng đến trải nghiệm người dùng: Thị trường tiền tệ DeFi theo dõi giá trị tài sản thế chấp để thực hiện thanh lý khi cần. Nếu dữ liệu Oracle không chính xác, việc thanh lý có thể diễn ra không hợp lý, gây thiệt hại cho người dùng.

Làm sao để phòng tránh, giảm thiểu tấn công Oracle?

- Sử dụng nhiều Oracle độc lập để giảm nguy cơ bị thao túng bởi một nguồn dữ liệu duy nhất.

- Áp dụng Oracle phi tập trung, lấy dữ liệu từ nhiều nhà cung cấp và sử dụng cơ chế đồng thuận để ngăn chặn thao túng.

- Thiết lập cơ chế kinh tế, như yêu cầu thế chấp hoặc đặt cược, để khuyến khích hành vi trung thực của nhà cung cấp Oracle.

- Liên tục nâng cấp và quản trị Oracle, cập nhật thiết kế và tích hợp quản trị cộng đồng nhằm giải quyết các lỗ hổng bảo mật mới.

Những rủi ro tiềm ẩn của Padding Oracle Attacks?

- Rò rỉ dữ liệu: Kẻ tấn công có thể giải mã thông tin nhạy cảm, dẫn đến truy cập trái phép và mất mát dữ liệu.

- Tổn thất tài chính: Việc khai thác lỗ hổng có thể gây thiệt hại nghiêm trọng do đánh cắp dữ liệu, gian lận và chi phí khắc phục.

- Ảnh hưởng danh tiếng: Doanh nghiệp có thể mất niềm tin từ khách hàng và đối tác do lo ngại về bảo mật dữ liệu.

- Leo thang đặc quyền: Kẻ tấn công có thể thao túng dữ liệu mã hóa để mở rộng quyền truy cập, gây nguy hiểm cho hệ thống.

- Gia tăng rủi ro bảo mật: Khi lỗ hổng bị khai thác, nó có thể mở đường cho các cuộc tấn công khác, làm trầm trọng thêm vấn đề bảo mật.

Bài viết trên đây đã giải đáp cặn kẽ thuật ngữ Oracle Attack là gì cũng như những tác động của chúng đến bảo mật DeFi. Để biết thêm những thông tin khác về lĩnh vực này, hãy cùng đồng hành với Giavang.com nhé!

Xem thêm

![[Cập nhật] Lãi suất ngân hàng ACB mới nhất. So sánh lãi suất ngân hàng hiện nay 20 Lãi suất ngân hàng ACB 2023](https://giavang.com/wp-content/uploads/2023/02/lai-suat-ngan-hang-acb-120x86.jpg)